Microsoft 365 は日経 225 銘柄の 94% は Teams を使っているといわれるくらい、国内のビジネスシーンに入り込んできています。

そんな状況であれば、利用者同士の情報交換には Microsoft 365 を利用したくなりますよね。

それを実現するため、外部ユーザーをゲストとして呼ぶ機能があるのですが、今までは外部ユーザーについては、多要素認証などの強固な接続条件を強いることができず、若干のセキュリティ懸念が残っていました。

この状況を打開するために外部テナントアクセスを強化する機能が Azure AD に実装される予定となり、そのプレビューが展開されていました。

すでにプレビューとして実装されたようでしたので、早速この機能を見ていきたいと思います。

まずは Azure AD ポータルにアクセスしましょう。その中に External Identities メニューがあるので入っていきます。直接入るには以下のアドレスですね。

するとクロステナントアクセス設定という項目がプレビューとして提供されていることが分かります。今回見ていきたい機能はここに実装されているというわけですね。

中を見てみると、組織の設定、既定の設定と2つのタブからなる画面でした。

これは組織の設定で固有の条件を決め、それ以外の組織は既定の設定が当たるという形になるということですね。

既定の設定を見れば大体の動きが見えてきそうです。既定の設定の中から受信アクセスの設定を見てみましょう。

開くとこんな設定が。

B2B コラボレーション、信頼の設定のタブが見えます。

B2B 側には外部のユーザーとグループ、アプリケーションのタブからなっています。

ここに記載があるように、テナントに対して許可するかブロックするかを選ぶことができるというわけですね。

既定をブロックしておけば外部テナントからのアクセスは遮断されるようになるということでしょう。

ここでは外部ユーザーに対して Azure AD Premium の与えて条件付きアクセスなどの設定も行えるようになっているようです。

MFA を有効にしてしまえば、簡単に詐称できなくなるため、悪意あるユーザーがなりすますことがほぼできなくなりますね。

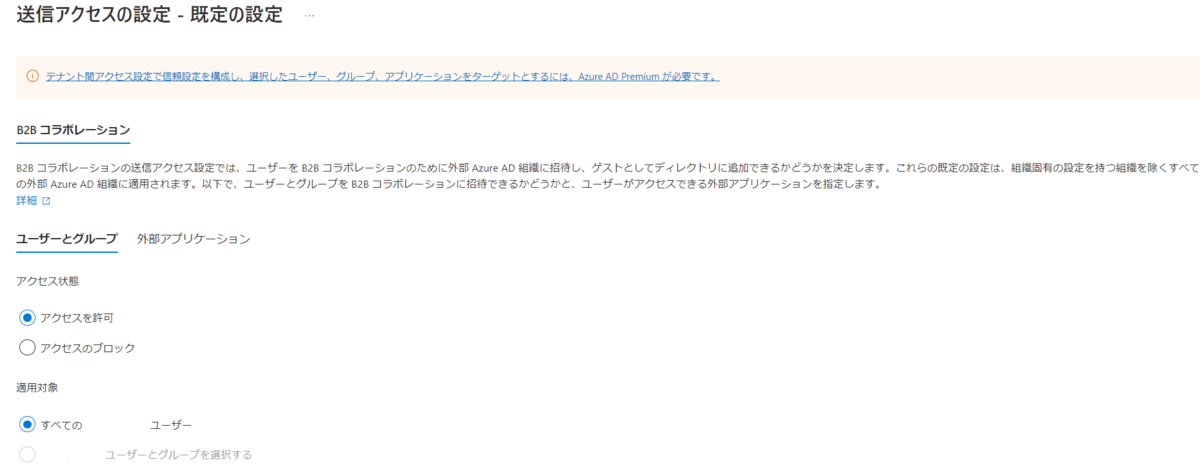

続いて送信アクセスの設定を見てみると、こちらは外部に行くことができなくなるように設定できそうですね。

利用想定のシナリオは誤ってほかテナントへの接続を行ってしまうことを防止するようなケースでしょうか。

既定はすべてアクセス許可となっていたので、よりセキュアな状況が必要な場合に設定していくイメージですね。

次に組織の設定を見ていきましょう。

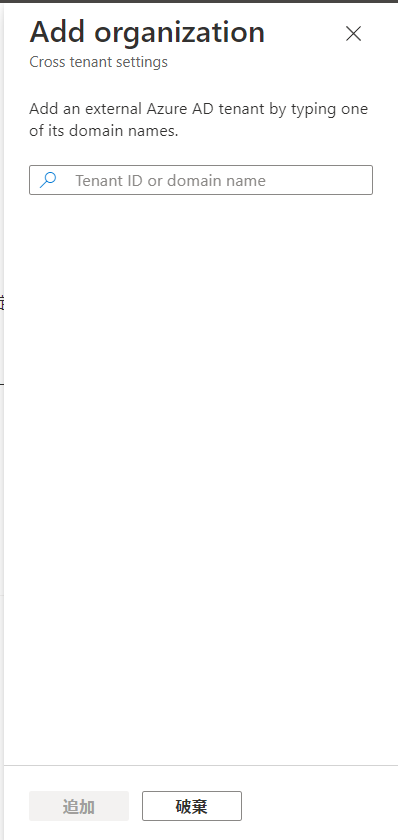

相手組織を定めて設定するケースです。最初に相手組織を特定する必要があります。

組織の追加ボタンを押してテナントを検索していきます、、、

このインターフェース、検索なのですね。

ちょっと怖いなーと思ったのですが、案の定メールドメインを入力するとその組織がテナントを持っているか見ることができるみたいです。

microsoft.com と入力してみたら MS のテナント ID が出てきました。

組織を追加したら一覧にその組織が表示されるようになります。

ここで受信アクセスや送信アクセスを編集することで、個別の条件を設定できるというわけですね。

試しに受信アクセスの設定を見てみたところが以下の図です。

やはり既定の設定と同様の内容ですね。

最近はリモート環境に対する侵害も多いため、多要素認証を有効化可能なこの機能は案外使いどころがあるかもしれません。

プレビューのうちに細かな動作を見ておきたいですね!

音楽:Silent prayer