一年くらい前にお伝えしたアクティベーション時に利用されるマイクロソフトのサーバーですが、更新されていないか確認をしてみたのですが 2018 年から資料の更新はありませんでした。

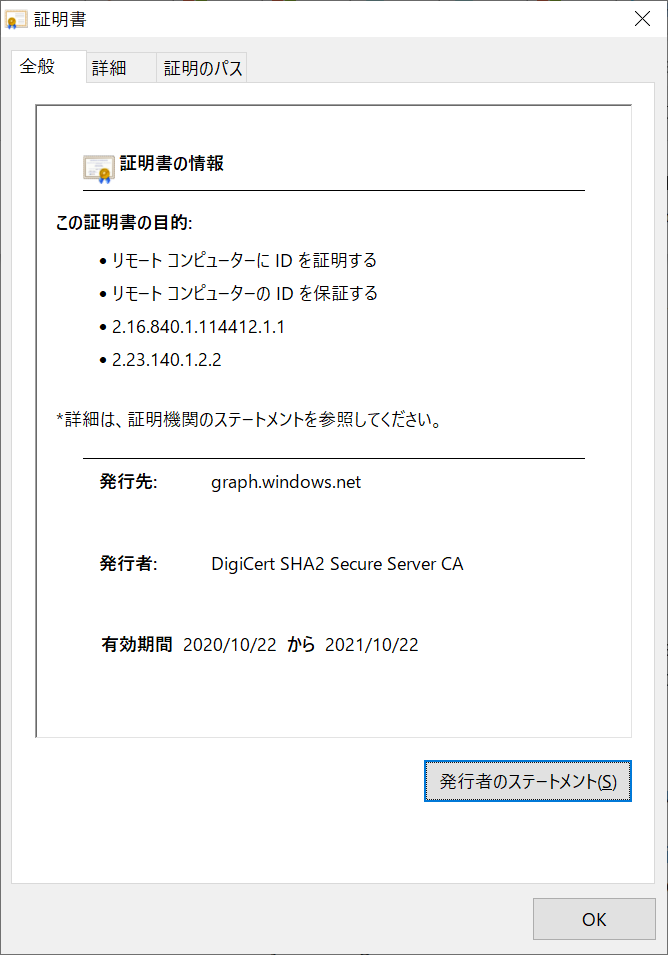

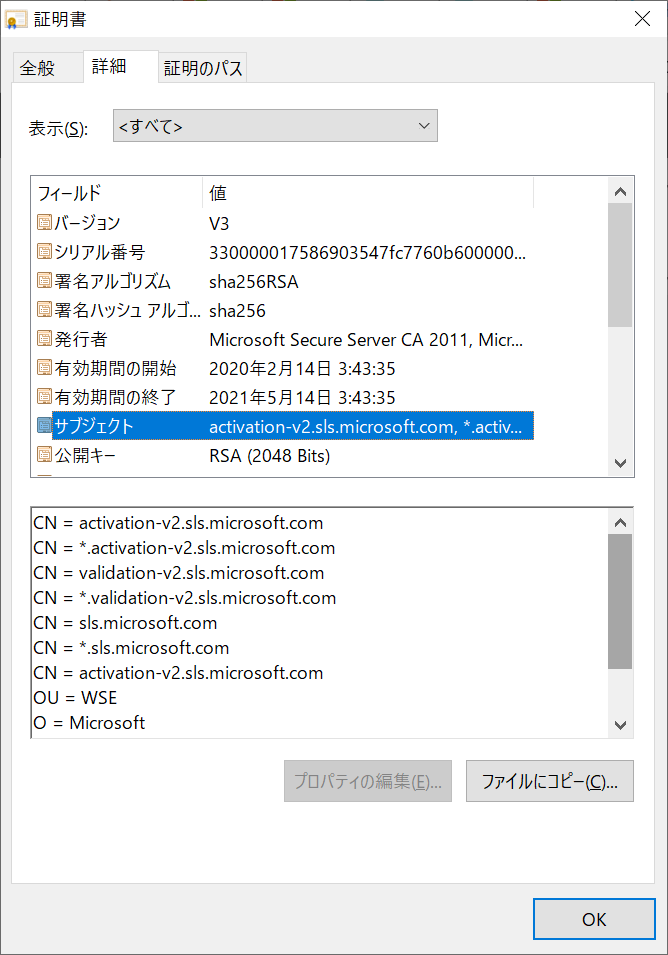

が、先日行われたルート証明書の分散化に伴って、アクセスすべき CRL が変わっているのではないかと思い、これらのサイトに関連する証明書を見ていたのですが、やはりいろいろ変わっていたようなので紹介しておきます。

【 CRL サイト】

http://mscrl.microsoft.com/pki/mscorp/crl/Microsoft%20IT%20TLS%20CA%205.crl

http://crl.microsoft.com/pki/mscorp/crl/Microsoft%20IT%20TLS%20CA%205.crl

【 CRL サイト】

http://crl3.digicert.com/ssca-sha2-g7.crl

http://crl4.digicert.com/ssca-sha2-g7.crl

この login.live.com はすぐにリダイレクトされてしまうため、証明書を確認するのが難しかったのですが、リダイレクトをとめてから確認する必要があります。

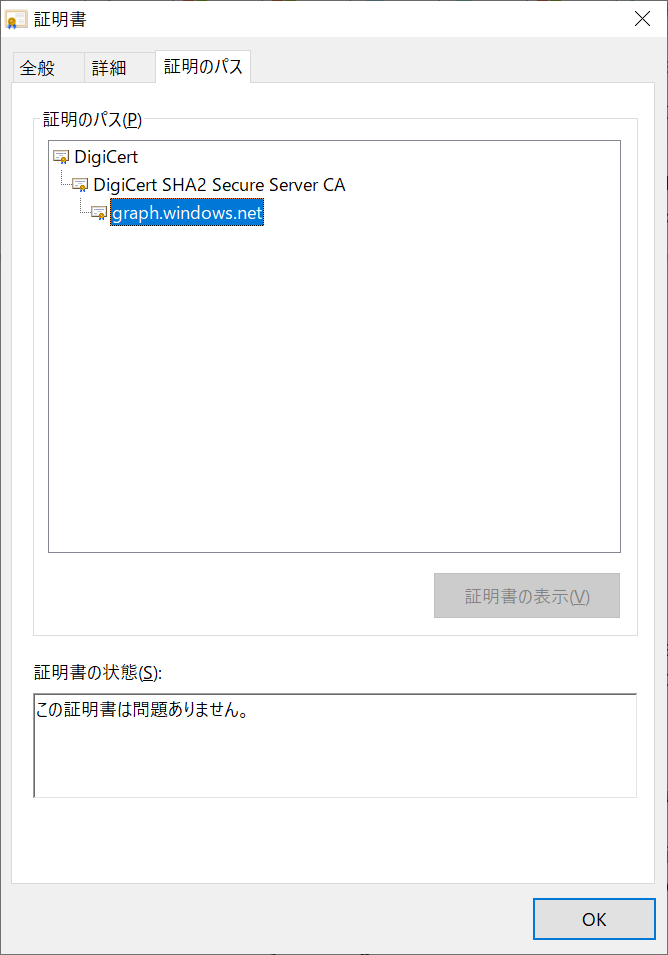

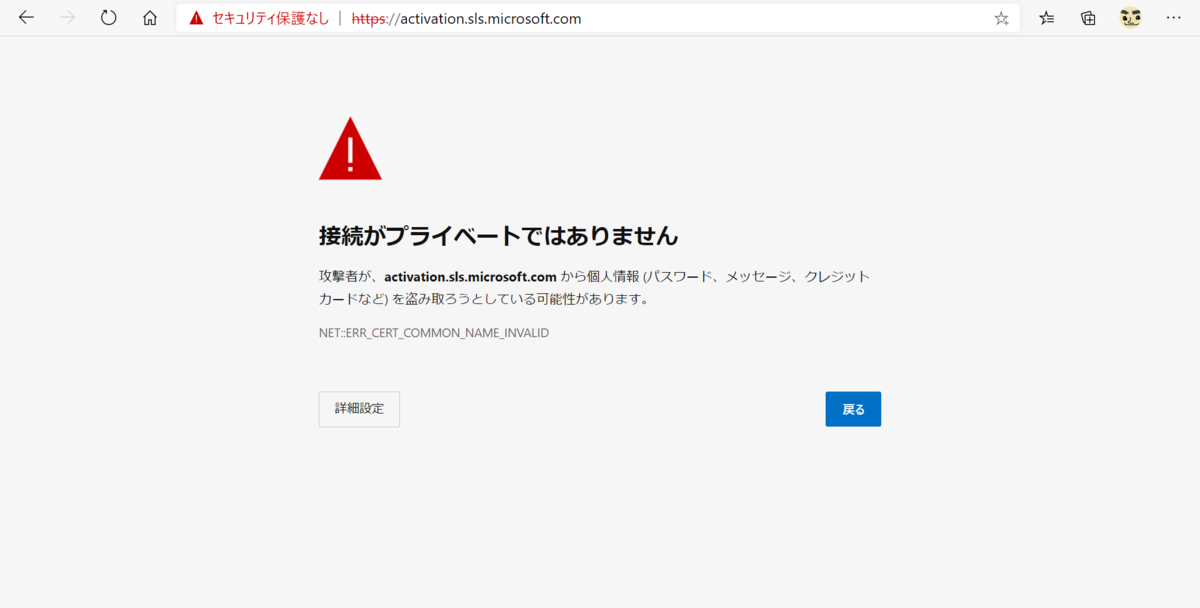

アクティベーションの本質となる以下 4 サイトについては証明書はあるものの少し不思議な形になっています。

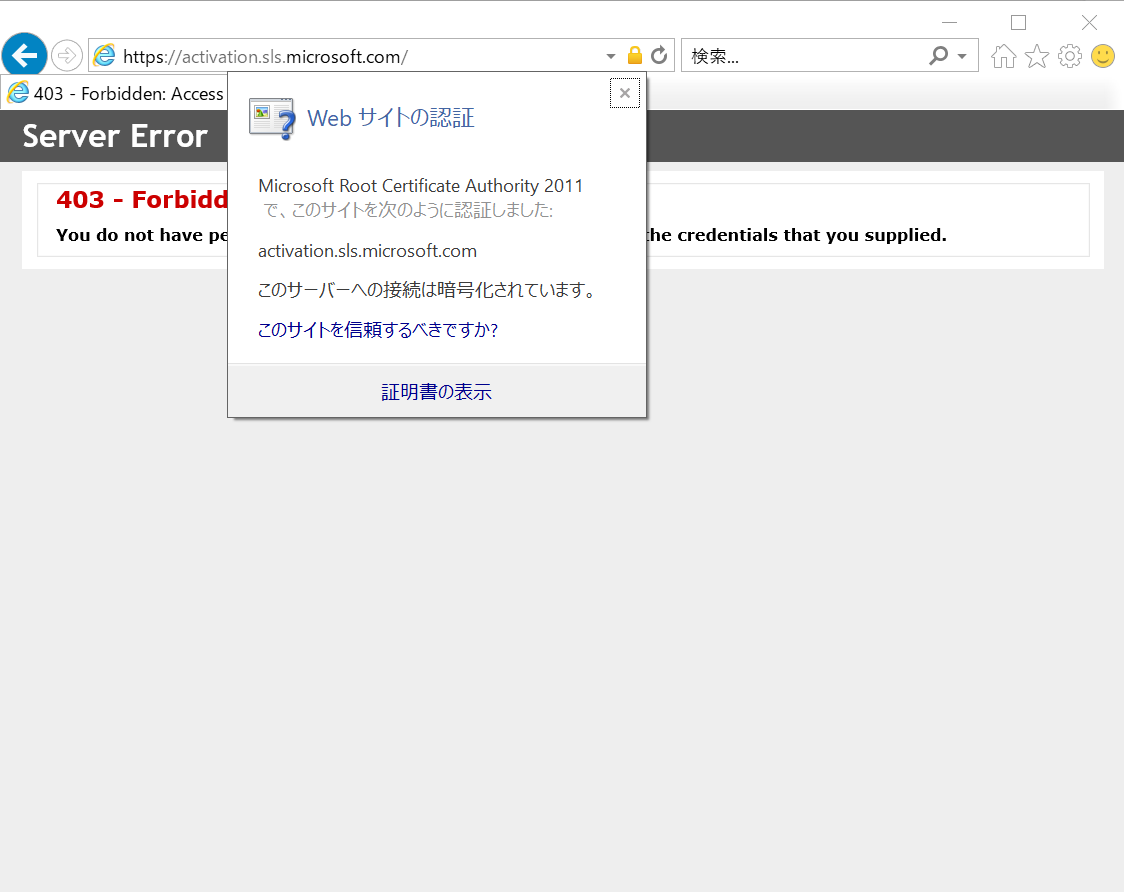

- https://activation.sls.microsoft.com/

- https://validation.sls.microsoft.com/

- https://activation-v2.sls.microsoft.com/

- https://validation-v2.sls.microsoft.com/

【 CRL サイト】

http://www.microsoft.com/pkiops/crl/MicSecSerCA2011_2011-10-18.crl

それは何かというと Edge でアクセスると証明書エラーが発生してしまうのです。

証明書自体はおかしくないため、何が起きたのか確認してみたのですが、どうもサブジェクトの別名( SAN )が設定されていないようなのです。

サブジェクトの別名には値がないものの、サブジェクトに複数のアドレスがかかれているため、 Internet Explorer からのアクセスではエラーが発生しませんでした。

こういったところにも Edge と IE の動きの違いがあるのですね、、、

他に記載されているサイトは通常の Web サイトと同じ動きとなるようです。

【 CRL サイト】

http://www.microsoft.com/pkiops/crl/Microsoft%20Azure%20TLS%20Issuing%20CA%2006.crl

【 CRL サイト】

http://www.microsoft.com/pkiops/crl/Microsoft%20Azure%20TLS%20Issuing%20CA%2001.crl

【 CRL サイト】

http://mscrl.microsoft.com/pki/mscorp/crl/Microsoft%20RSA%20TLS%20CA%2002.crl

http://crl.microsoft.com/pki/mscorp/crl/Microsoft%20RSA%20TLS%20CA%2002.crl

これらのサイトについては Proxy を通過させる際に認証が行われてはいけないということになるはずなので、最初に記したサイト以外にはなりますが、気にしておくようにしましょう。

音楽:ボーキサイト