今回もリモート対応を行っていくうえで重要になると考えている点をお伝えしていきたいと思います。

マイクロソフトも 2 年分の案件が 2 か月でやってきたといっていたように、このタイミングで多くの組織がクラウドの利用を開始し、経済活動をリモートワークで利用可能にしていこうという行動に移っています。

今は緊急事態という動きになっているのかと思いますが、かなりの情報がリモートからアクセスできるように整えられてきたのかと考えられます。

私はこの先もリモートワークが必要となると考えられる with corona の流れの中では、リモートからのアクセスが大きな問題となるのではないかと考えています。

というのは、パスワードの設定問題。今まで日本の組織ではデータセンターに預けたデータを社内からアクセスするので安全。という状況の上で仕組みを構築していたケースがかなり多かったにもかかわらず、一気に社外からのアクセスに門戸を広げる動きとなっている点です。

例えば500人規模の会社なら一人くらいはパスワードを軽んじて、簡単なものを設定しているのではないでしょうか。これはポリシーや啓もうではなかなか抑えられないものなのだと思います。

リモートワークが全盛になりつつある今、こういった安易なパスワードが解析され、そのデータから次のパスワードを推測していくという流れが容易に考えれます。

今後は(すでに?)こういったパスワードを狙った行為がかなり多くなるのではないかと。

こういった問題を何とかするためには多要素認証がとても有効です。

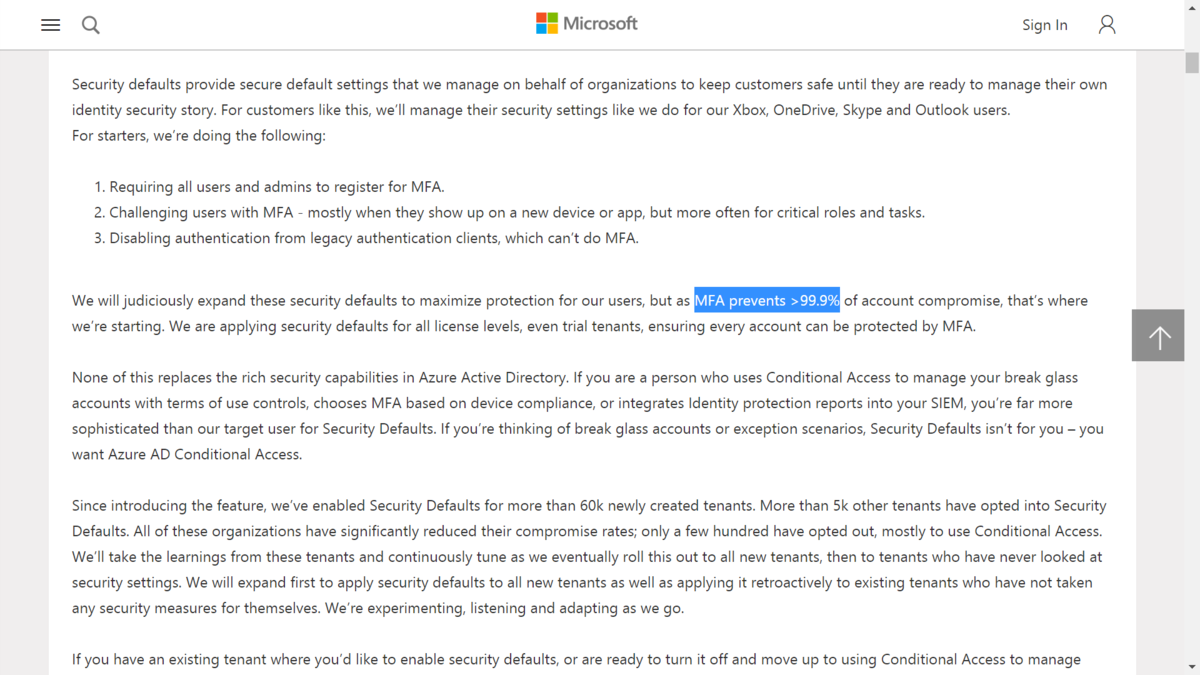

多要素認証というのは MFA とも言われ、複数の要素を認証のカギにする認証方法を指します。マイクロソフトの製品では、この MFA に対応しており 2020 年 1 月からは無償で利用できるようになっているのです。

特に組織向けの Microsoft 365 関連では以下の資料を見てもらうとわかるのですが、ケータイ、スマホの SMS を利用した認証に対応しています。

https://docs.microsoft.com/ja-jp/azure/active-directory/authentication/concept-mfa-licensing

マイクロソフトアカウントも 2 段階認証という名前で MFA の設定ができるようになっています。

https://account.live.com/proofs/Manage/additional

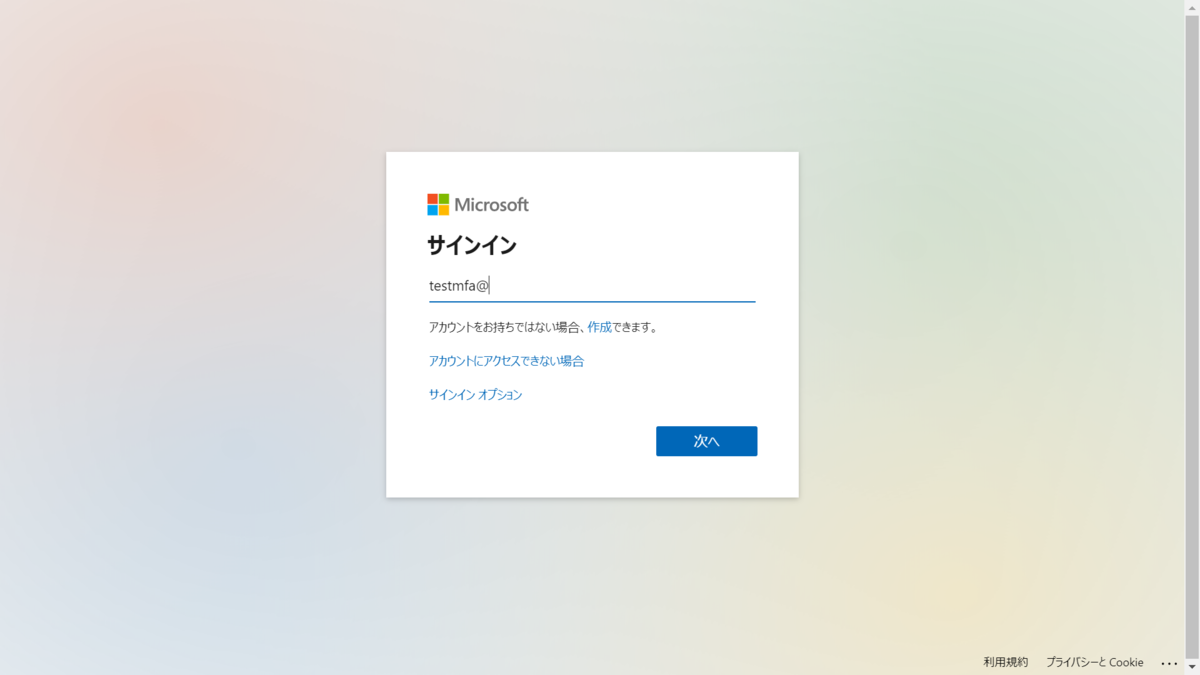

実際に Microsoft 365 へアクセスしてみるとこんな感じです。

まずは普通にユーザー ID を求められます。

この辺りは Windows Hello や Hello for Business 、 ADFS などの利用状況に応じて変わります。これは一番緩いパターンですね。

パスワードが第一段階目の認証キーになります。

この値が盗まれやすいという話ですね。長くても、ランダムでももう安全ではないのかもしれません。

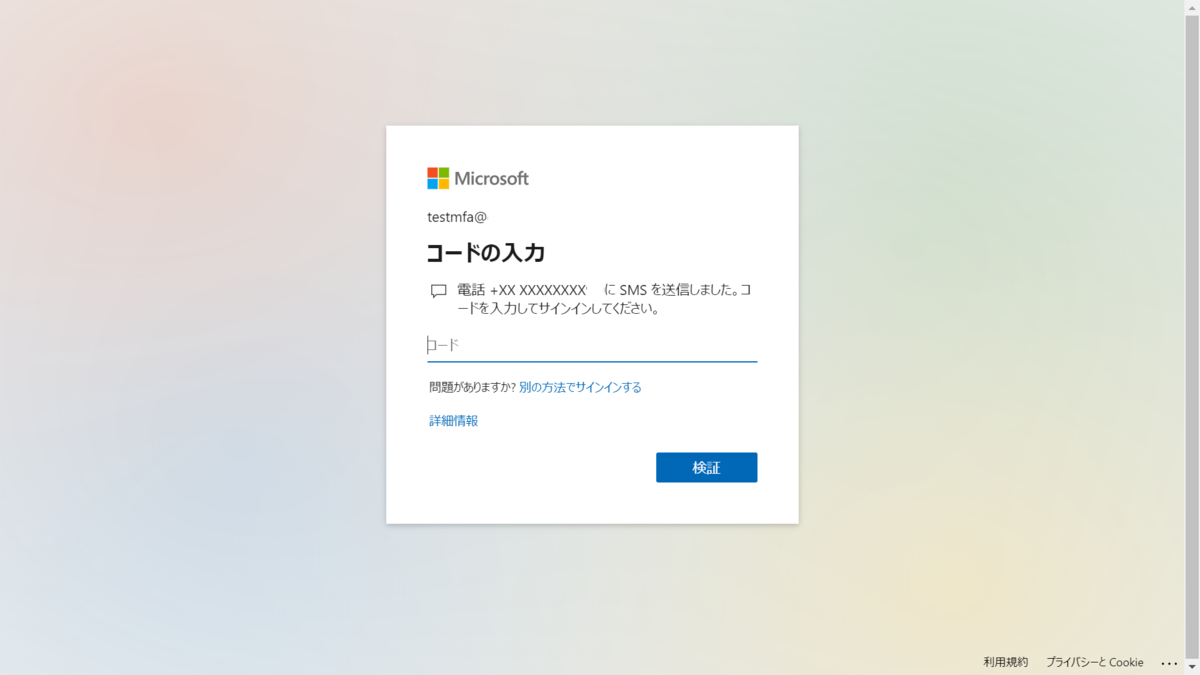

続いて MFA となる2段階目の認証キーです。

これはスマホに SMS でコードを送付してもらうパターンです。このコードはアクセスごとに変わるため、容易に取り出すことはできません。

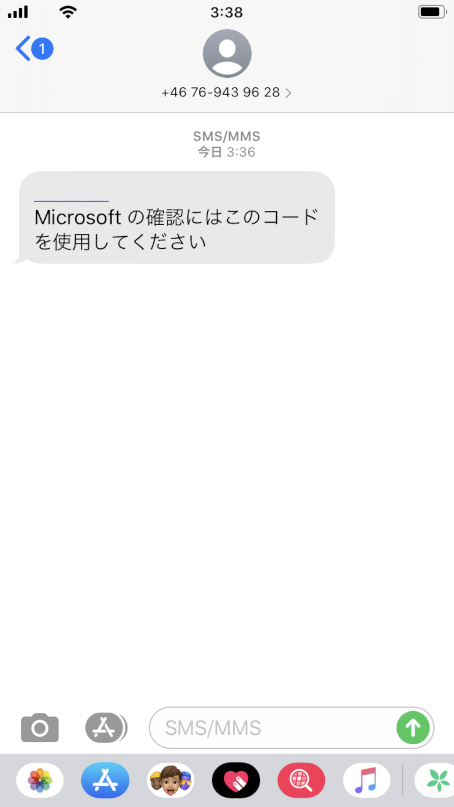

スマホ側ではこんな SMS が飛んできています。コード長、今は6桁です。この短さでも安全ということですね。

で、先ほどの画面に入力するとログイン完了です。

利用側としてはちょっとの手間ですが、これだけで 99.9% の侵入が防げるようになるとのこと。なので、利用しない手はないでしょう。

スマホがあるのなら Microsoft Authenticator を利用すればさらに簡単にアクセスできるようになります。

というわけで、After corona の検討の中では、 MFA の設定を行っていくことを考えてみてはいかがでしょうか。

本記事はMicrosoft MVPブログ企画の記事として投稿しています。その他の記事は こちら からご覧ください