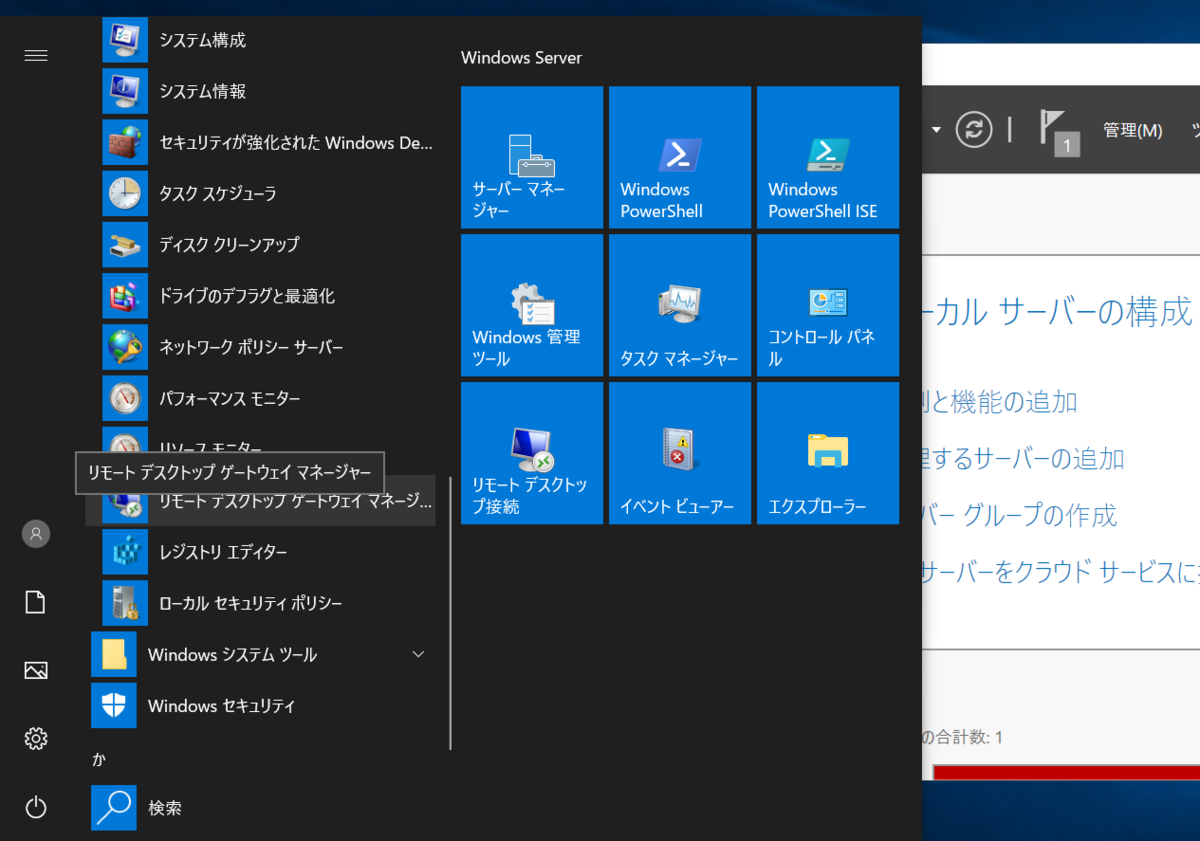

続いてWindows 管理ツールを起動します。

スタートメニューからリモートデスクトップ ゲートウェイ マネージャーを開きます。

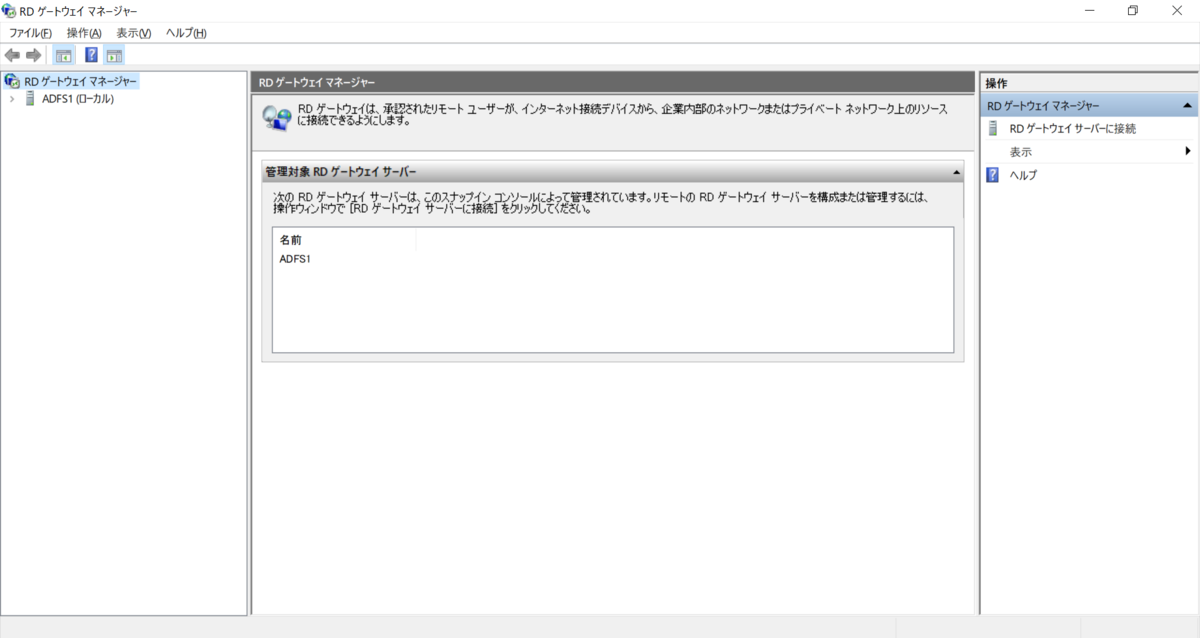

RD ゲートウェイ マネージャーという名前でアプリが起動します。

まずは一つ下のサーバーを選択します。

すると、赤いバツマークが表示されています。

まずはこれを解消していきましょう。

サーバー証明書をインストールしていき、ゲートウェイの正当性を証明できるようにしていきます。

構成タスクにある証明書のプロパティの表示を行いましょう。

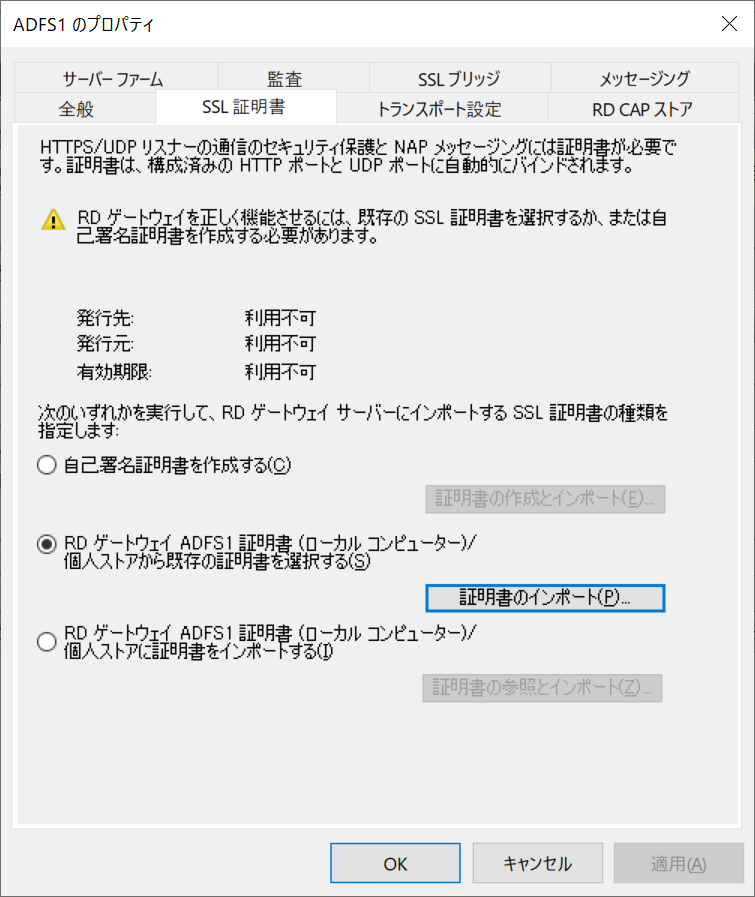

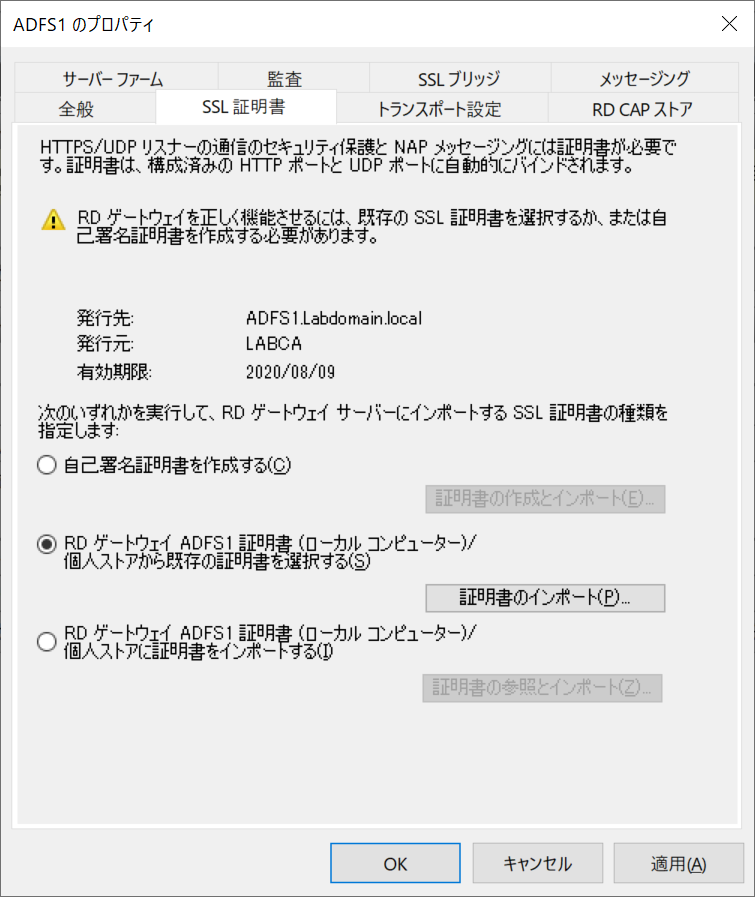

するとプロパティのうち、SSL証明書タブが開きます。

今回用意したサーバーはADFSサーバーだったため、鍵付き証明書がインストールされていました。そのため個人ストアから既存の証明書を選択するという選択肢を取りました。

外部からの証明を必要としない場合は自己証明書を作成する方法もとることが可能です。

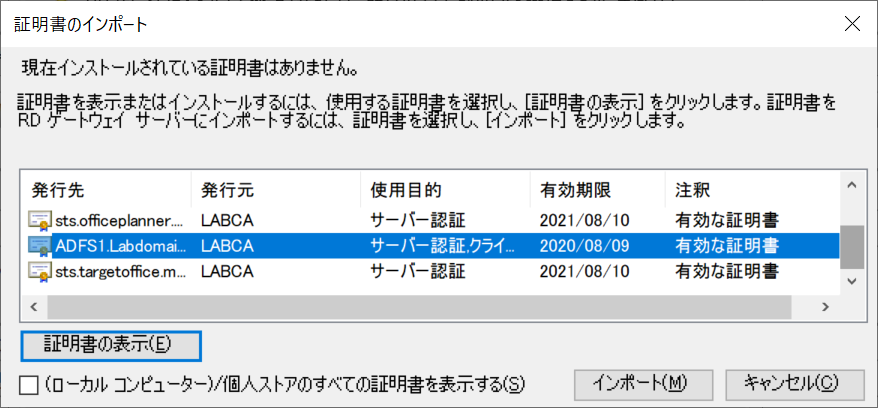

証明書としてどれを利用するか選んでいきます。

使用目的にサーバー認証が入っている必要があります。

うまく設定できると発行先、発行元、有効期限に情報が表示されます。

これで赤い問題はなくなりました。

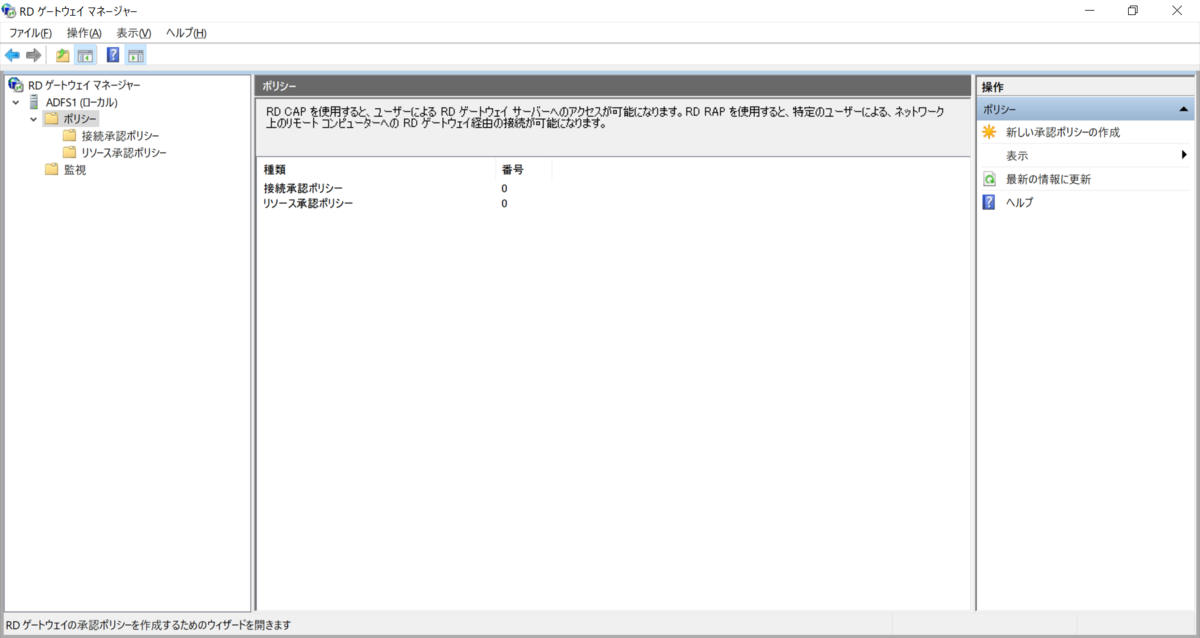

黄色の注意が2件残っているので、これらを解消していきたいと思います。

まず左ペインでポリシーを選択していきましょう。

右ペインに新しい承認ポリシーの作成というボタンがあるので、これを実行していきましょう。

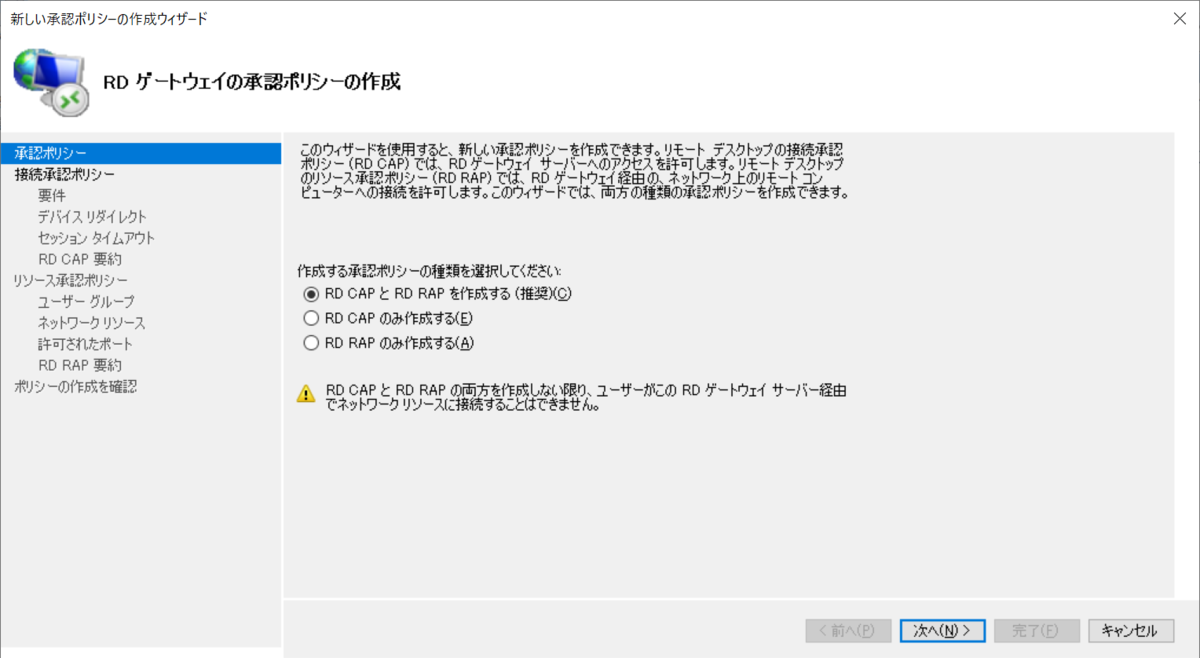

するとウィザードが開くので、RD CAPとRD RAPを作成するを押下していきます。

RD CAPがゲートウェイを使うことのできるユーザー、RD RAPが接続できる先という形ですね。

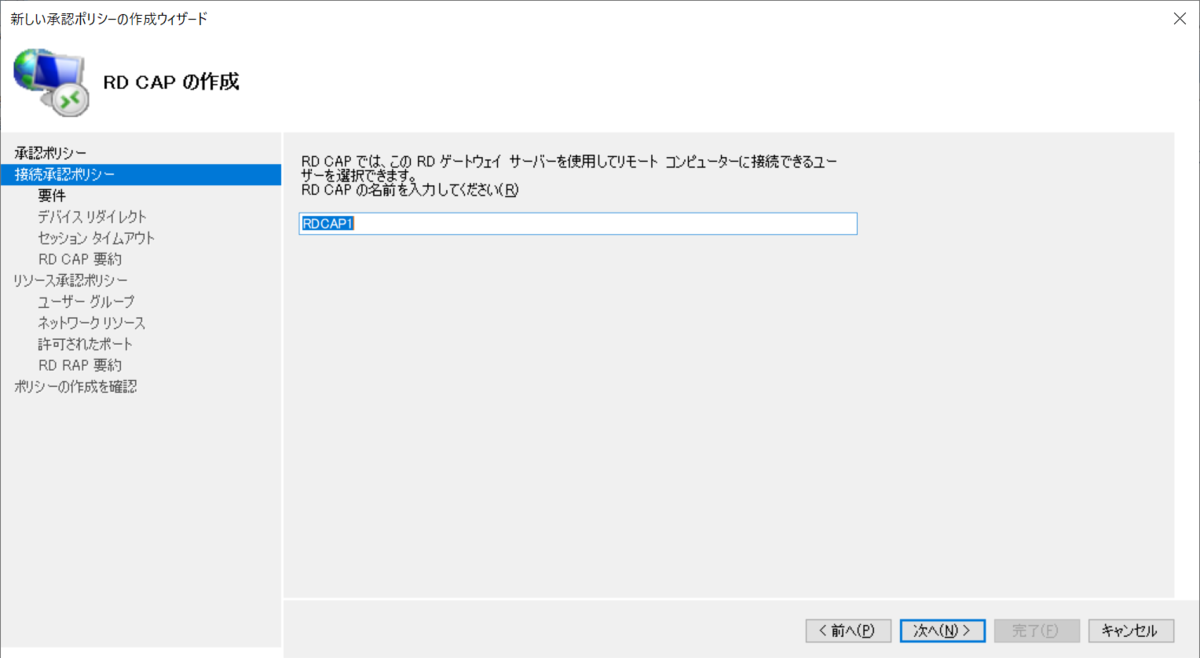

まずはRD CAPの作成です。

名称を決めましょう。

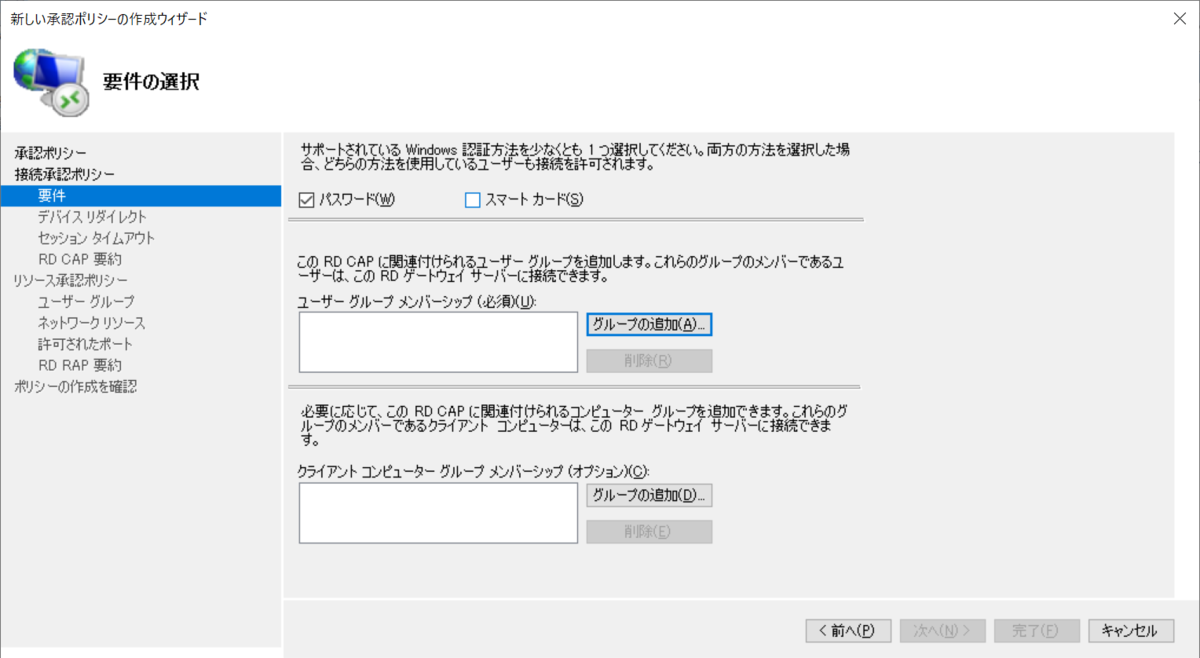

続いて要件の設定です。

ユーザーの接続方法、ゲートウェイに接続可能なユーザーを選択します。

オプションで接続可能なコンピューターを選択することも可能です。

スマート カード認証が安全性が高くなりそうですね。

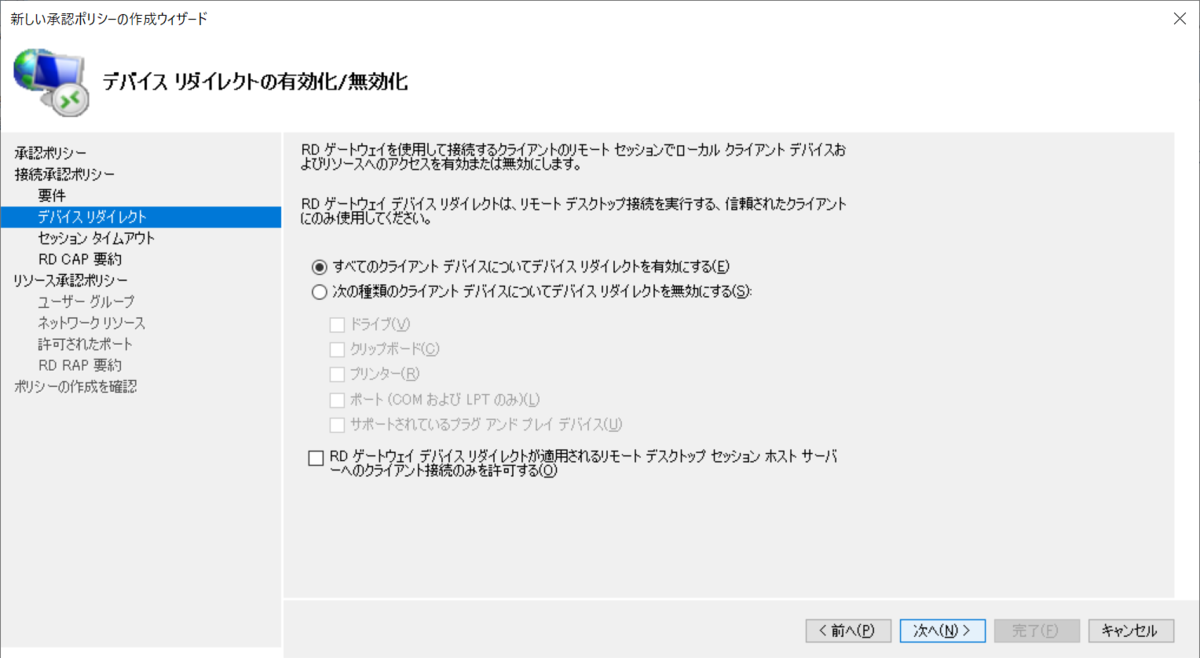

続いて使える機能です。

クリップボードを利用させないなど、個々の機能を設定していくことができます。

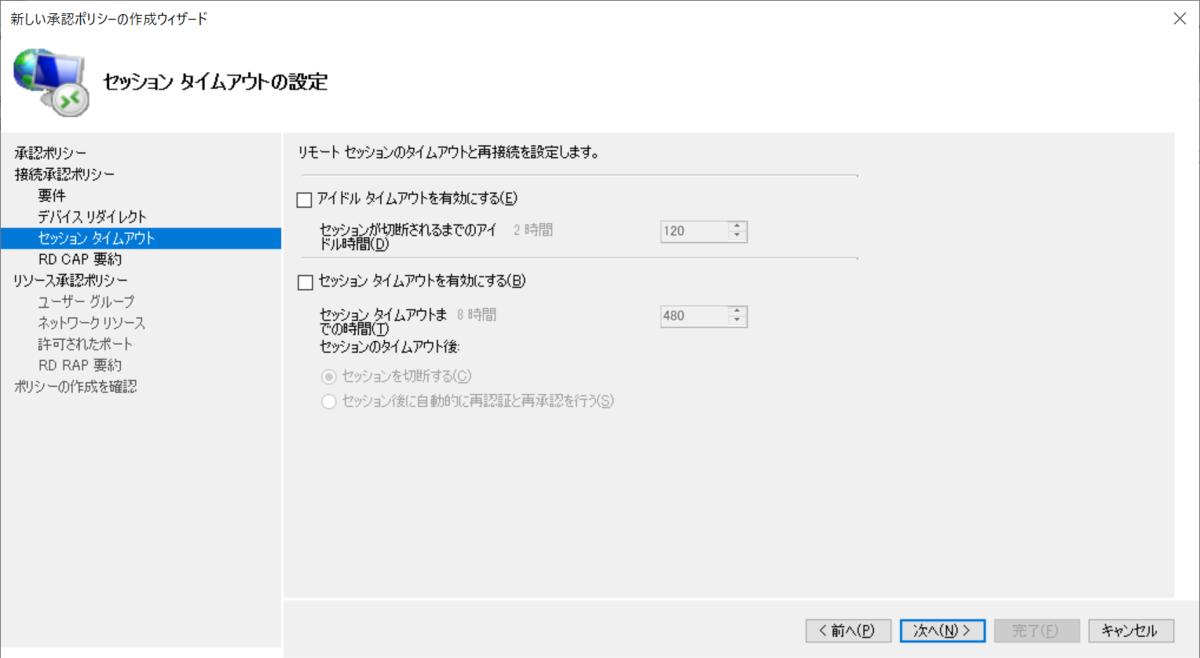

続いてタイムアウトの設定です。

共有されるゲートウェイなので、セッションが枯渇する可能性がある場合はタイムアウトを設定しておきましょう。

これでCAPの設定が完了です。

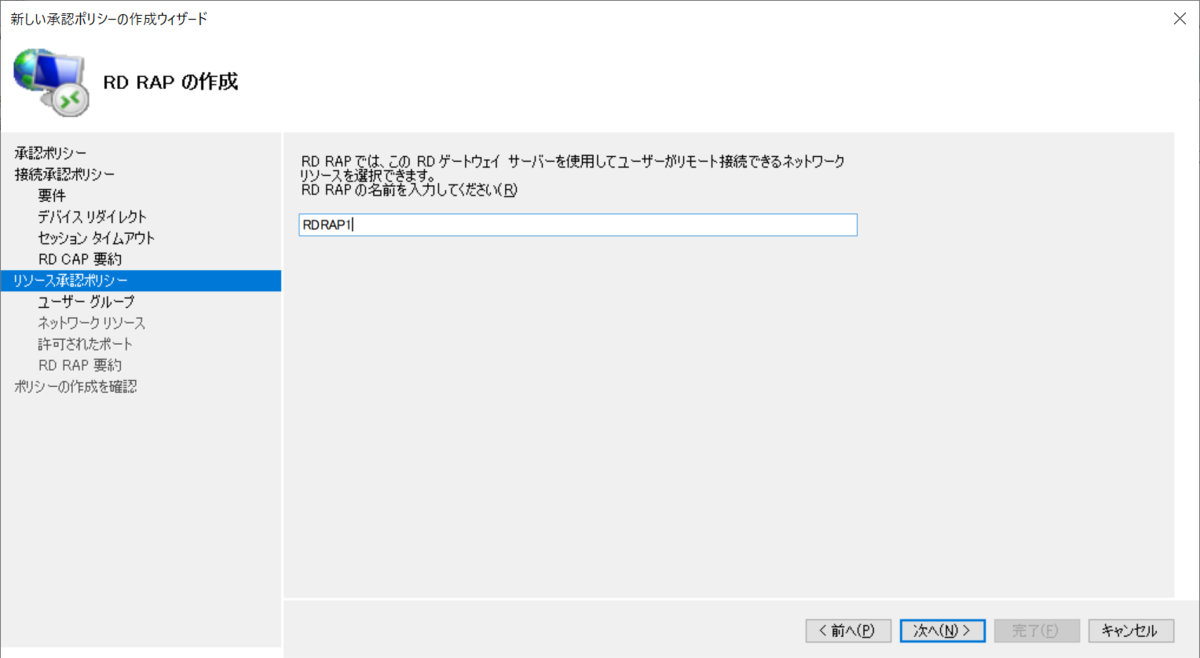

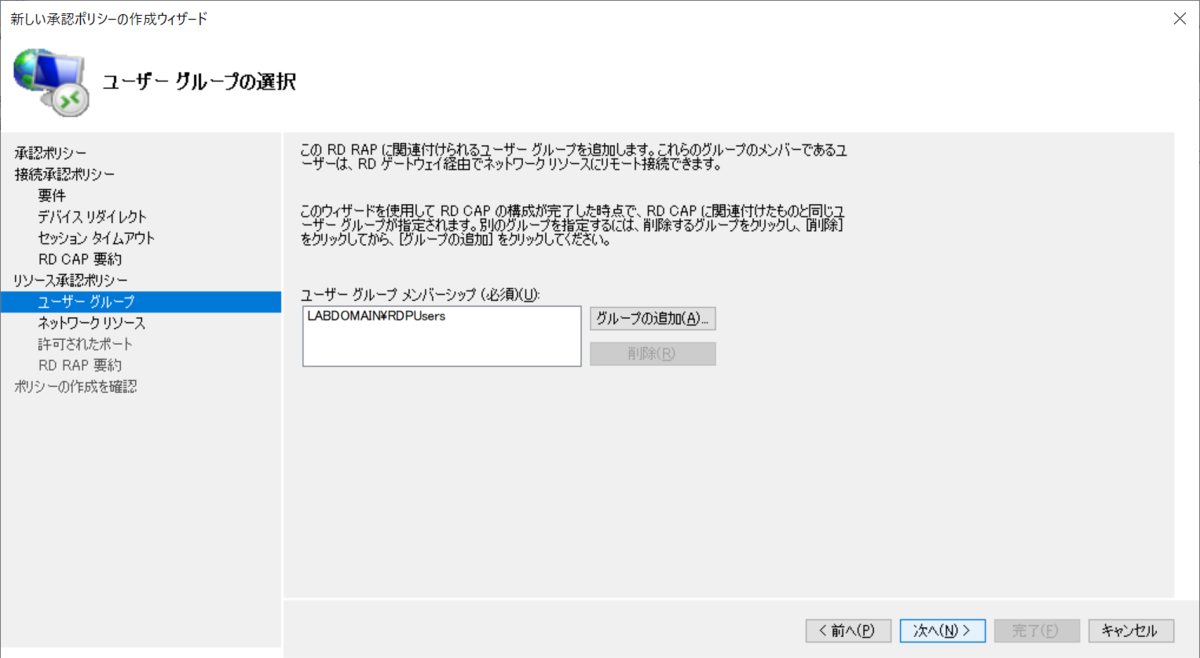

続いてRAPの設定です。

同様に名前を決めます。

こちらはゲートウェイから接続された後のユーザーです。

初期状態ではCAPに許可されたユーザーはそのままRAPでも利用できるようになっています。そのままでもよいでしょう。

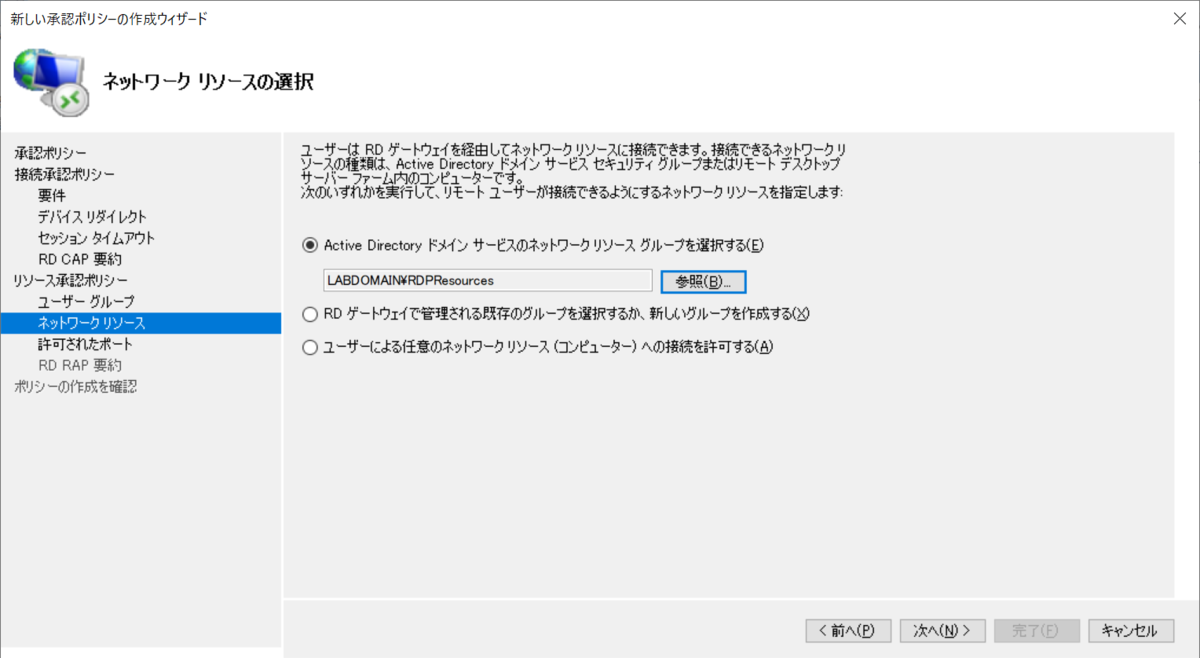

続いてゲートウェイの先にあるRDPしたいサーバーを選択します。

グループで選択ができるので、リソースグループを作り選択するのが簡単です。

このグループにはコンピューターを入れていきます。

続いて接続先のポートの選択です。

ゲートウェイからの接続先になるように見えました。

ここは既定のまま3389を通すように設定する形でよいかと。

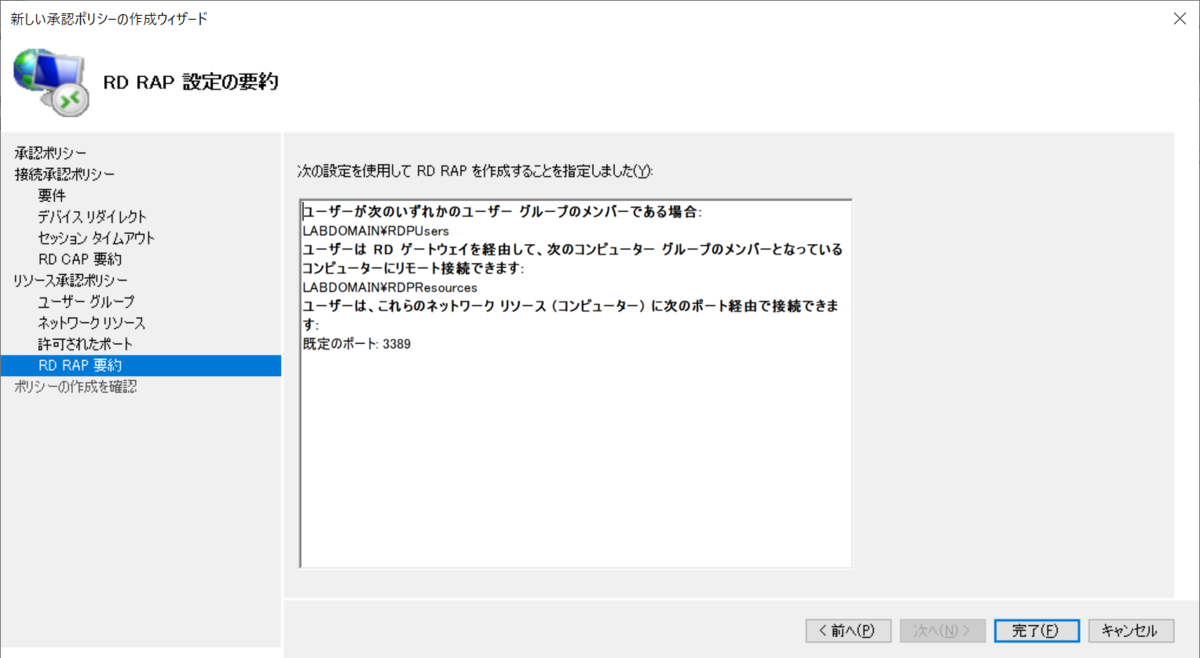

これで設定が完了です。

これで設定は完了です。

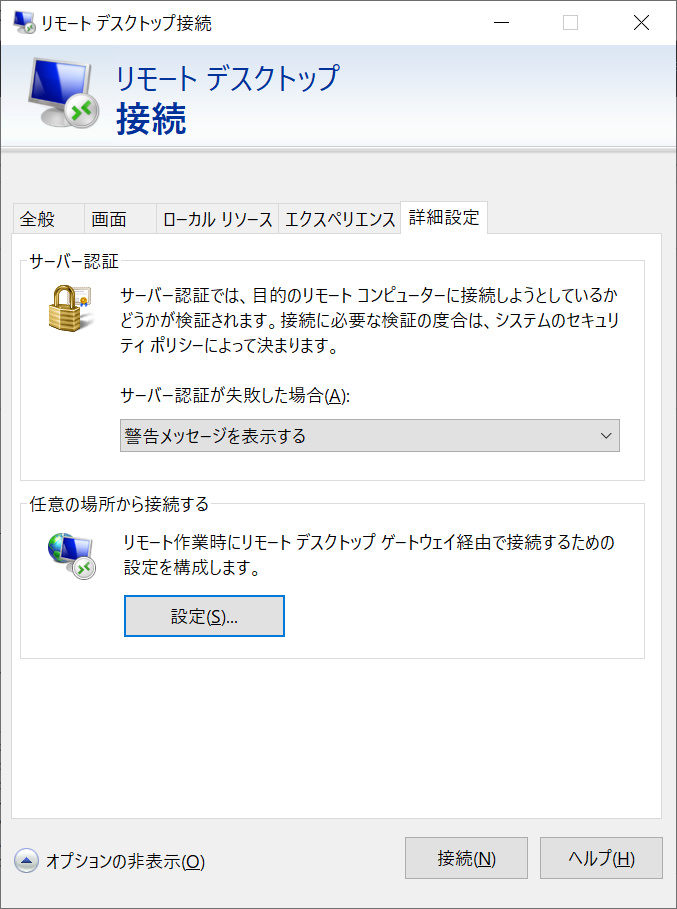

あとはクライアントの設定です。

詳細設定を表示し、任意の場所から接続するを設定していきます。

これを設定すると、接続先にRD ゲートウェイを設定することができるようになります。

接続設定にRD ゲートウェイ サーバー設定を使用するを選びます。

ログオン方法にWindows Hello for Businessを選べるようになっていますね。これは面白そうですね。

サーバー名には証明書のSubject、SANなどの値に合致する必要があります。

先に選択した証明書に合わせて設定しましょう。(IPが解決できるよう、DNSも合わせることを忘れないようにしましょう)

あとは通常のRDP接続と同様に全般に接続先を入力していきます。

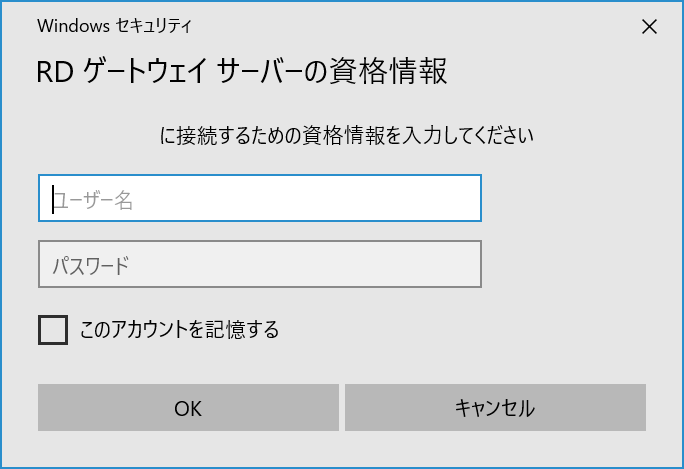

接続を押下すると先にゲートウェイに接続するよう促され、そのあとにRDP接続先のサーバーへの認証が聞かれるようになります。

これでRDPGatewayの構築が完了です。

この動かし方を覚えておくと、RDPの安全性を高めることができますね。

リモートデスクトップを多用される場合はぜひ覚えていただきたい機能です。

音楽:Cat Blues